Apesar de ser bem espartano, o Windows Firewall oferece uma vantagem em relação a outros firewalls para Windows, que é o fato de não ficar constantemente perguntando se um determinado acesso deve ser autorizado ou não. Com exceção de alguns spywares e backdoors comuns, o firewall libera o tráfego de saída e limita o tráfego de entrada às exceções configuradas e aos pacotes de resposta a conexões iniciadas por você. O firewall não faz nada com relação aos vírus e malwares em geral (que nas máquinas Windows são um problema talvez até maior do que os ataques diretos), tarefa que seria responsabilidade do antivírus.

A grande maioria dos demais firewalls para Windows trabalham solicitando confirmações do usuário e aprendem quais acessos devem ser autorizados e quais não. Por um lado isso é bom, já que o firewall pode monitorar também as conexões de saída e permitir que o usuário bloqueie o envio de dados por parte de spywares e qualquer programa desconhecido, mas, por outro lado, a aporrinhação acaba tendo um efeito contrário em muitos casos, fazendo com que o usuário se acostume com as mensagens e passe a simplesmente autorizar tudo.

O Comodo é um bom candidato a substituir Windows Firewall, já que oferece mais recursos, possui um bom histórico de segurança e é disponibilizado gratuitamente, diferente da maioria dos outros firewalls para Windows, onde uma versão limitada é disponibilizada gratuitamente e a versão completa é vendida. Um dos destaques é o Defense+, que oferece um sistema de proteção contra malwares em geral, desempenhando parte das funções de um antivirus.

A versão em português pode ser baixada no http://www.comodobr.com/produtos/prd_firewall.php, enquanto a versão internacional está disponível no: http://www.personalfirewall.comodo.com. Enquanto escrevo, a versão 3.0 ainda não está disponível em Português, por isso vou utilizar a versão internacional, em inglês.

Assim como outros firewalls para Windows, ao ser instalado o Comodo se registra junto à central de segurança do Windows XP e se oferece para desativar o Windows Firewall antes de continuar:

Perto do final da instalação, você tem a opção de ativar o Defense+ (a opção mais completa), instalar apenas o Firewall ou instalar o Firewall ativando o Leak Protection, que funciona como um meio termo, complementando o firewall com um sistema de proteção contra a ação de malwares. Ativando o Defense+ o Comodo oferece um bom nível de proteção, o que permite que um usuário com noções mínimas de segurança e hábitos saudáveis de navegação possa muito bem manter seu PC seguro mesmo sem utilizar um antivírus dedicado.

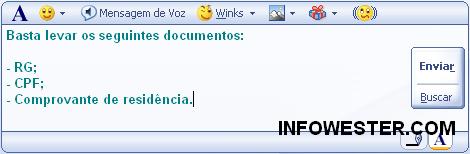

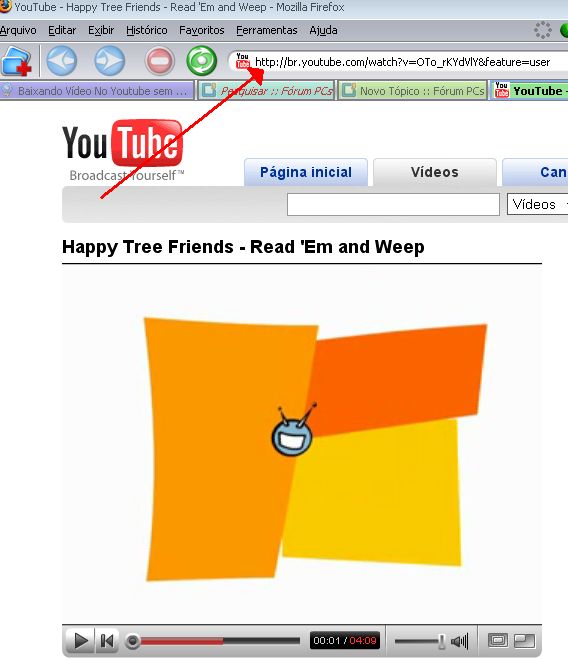

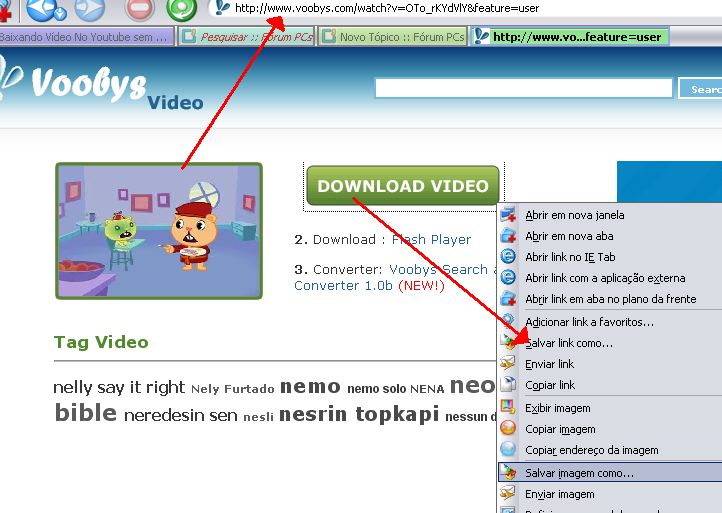

Caso ativado, o Defense+ passa a monitorar a atividade dos programas, exibindo alertas em caso de atividades potencialmente perigosas, como alterar arquivos, acessar áreas de memória usadas por outros programas e alterar chaves de registro. Essas operações são completamente normais, já que são executadas durante o processo de instalação ou de atualização de praticamente qualquer programa. O próprio Firefox dispara um total de 4 alertas durante a atualização automática e o IE 6 dispara dois da primeira vez que é aberto:

Se você confia no aplicativo, pode usar a opção "Treat this application as > Trusted Application", caso contrário pode bloquear a operação, ou limitar a atividade do programa usando a opção "Treat this application as > Limited Application". O principal cuidado é verificar se os programas citados nos alertas são mesmo aplicativos ou componentes de aplicativos que você utiliza e não malwares disfarçados para se parecerem com eles.

Se você não tem certeza sobre qual decisão tomar, experimente bloquear a requisição, desmarcando a opção "Remember my answer". Com isso, a resposta não será salva e a mesma pergunta voltará a ser feita quando a mesma situação se repetir, com a diferença de que na segunda vez você já conhecerá o efeito e poderá tomar a decisão definitiva.

Assim como em outras ferramentas de proteção, a maior parte da efetividade do Defense+ reside justamente em acompanhar os alertas e bloquear a ação de programas suspeitos. Se você não tem paciência para ler os alertas e passa a simplesmente autorizar todos os alertas sem conferir os avisos, é melhor desativar o software de uma vez, pois ele deixará de ser efetivo.

Na versão 2.4 estava disponível também a opção "Data Execution Prevention", que tira proveito da proteção de áreas de memória destinadas ao armazenamento de dados oferecida pelos processadores atuais para aumentar a proteção contra ataques de buffer overflow. A Intel chama o recurso de XD bit (eXecute Disable) e a AMD chama de NX bit (No eXecute), mas nesse caso são dois nomes diferentes para a mesma coisa. O recurso é suportado por quase todos os processadores Intel a partir do Pentium 4 5xx e também pelos processadores AMD a partir do Athlon 64. Na versão 3.0 ela é ativada automaticamente (se suportada pelo processador) ao marcar as opções "Firewall with Defense+" ou "Leak Protection".

Continuando, logo depois de reiniciar o micro, o firewall pergunta sobre a configuração da placa de rede local, detectando placas configuradas usando as faixas de endereços privados. Isso lhe dá a opção de permitir o acesso dos outros micros da rede local:

Sem definir uma interface de rede local, qualquer tentativa de acesso a um compartilhamento, programa ou serviço disponível no seu micro por parte de outros micros da rede local será tratada como se fosse um acesso proveniente da Internet, com a exibição de um alerta se segurança, como nestes dois alertas gerados ao acessar um compartilhamento de arquivos a partir de outros PCs da rede:

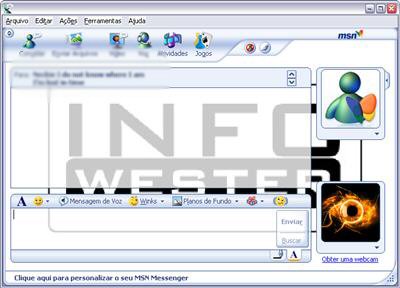

A interface do Comodo é dividida em 4 seções. A primeira é a "Summary", onde você tem um resumo geral do status do sistema e pode ajustar o nível de segurança do firewall (através da opção "Custom Policy Mode"). Para a maioria dos usuários, o nível ideal é o "Train with Safe Mode", onde o firewall autoriza diretamente conexões consideradas seguras e pergunta sobre as demais, em um processo de aprendizado contínuo:

Se você julgar que o firewall já está suficientemente treinado, pode experimentar a opção "Custom Policy Mode", onde o firewall passa a aplicar as regras já definidas, se limitando a exibir avisos sobre as conexões recusadas. Nesse modo, qualquer alteração nas regras precisa ser feita manualmente.

Você encontra a opção de proteger a configuração do firewall usando senha dentro da opção "Miscellaneous > Settings > Parental Control". Em um PC usado por várias pessoas, ela pode ser combinada com a "Custom Policy Mode" para evitar que outras pessoas alterem as configurações de firewall definidas por você. Você pode também exportar as configurações atuais (de forma a replicá-las para vários PCs, sem precisar refazer toda a configuração manualmente) através da opção "Miscellaneous > Manage My Configuration > Export".

A quarta opção, "Training Mode", é similar à "Train with Safe Mode", com a diferença de que o firewall pergunta sobre tudo, sem usar sua lista de operações consideradas seguras. Este é o modo que demanda mais mão de obra, mas em compensação é o que oferece mais controle sobre a programação do firewall.

Um recurso digno de nota é a opção "Switch to Installation Mode", disponível no canto inferior. Ela permite relaxar temporariamente o nível de segurança, evitando falsos positivos durante a instalação ou atualização de programas:

As opções mais interessantes estão escondidas dentro da seção "Firewall", que é subdividida nas seções "Common Tasks" e "Advanced:"

As opções "Define a New Trusted Application" e "Define a New Blocked Application" são atalhos para criar rapidamente regras para autorizar ou restringir o acesso de determinados aplicativos, de forma que o firewall não pergunte mais sobre eles. Ao adicionar um aplicativo, ele passa a ter carta branca tanto para iniciar quanto para receber conexões de entrada, de forma similar ao que temos ao usar a opção "Adicionar programa..." do Windows Firewall.

A opção "My Network Zones" permite criar "zonas", contendo endereços ou faixas de endereços, que podem ser usadas para definir regras. Para criar uma zona, use primeiro a opção "Add > A New Network Zone" e dê um nome a ela. Clique em seguida sobre a zona vazia e use a opção "Add > A New Address" para adicionar os endereços ou a faixa de endereços que fará parte dela:

É importante definir uma zona de endereços para a sua rede local e zonas separadas para outros endereços em que você confia. O simples fato de definir as zonas não tem nenhum efeito sobre a operação do firewall. Elas são apenas argumentos que serão usados mais tarde ao criar regras para o firewall manualmente.

Em um micro diretamente conectado à Internet, é interessante usar a opção "Stealth Ports Wizard" para que o firewall "esconda seu PC", deixando de responder a requisições em portas fechadas na configuração. Isso faz com que seu PC fique virtualmente indetectável, deixando de aparecer em varreduras automáticas. Isso previne muitos ataques casuais, que começam justamente com uma varredura de portas para verificar quais endereços dentro de uma determinada faixa estão ocupados e a partir daí lançar ataques contra eles.

Ao acessar o Stealth Ports Wizard, você tem a opção de permitir o acesso de uma determinada faixa de endereços (a rede local, por exemplo) e bloquear o acesso dos demais, ou simplesmente bloquear todos, sem exceções. A segunda opção é útil quando você estiver acessando em um hotspot wireless ou em uma rede de terceiros.

A opção "View Active Connections" é provavelmente a que você mais usará no dia-a-dia. Ela permite acompanhar as conexões abertas em tempo real, verificando quais portas estão sendo usadas, por quais programas e por quais endereços IP. É algo similar ao que temos ao executar o comando netstat, mas apresentado de forma mais amigável.

Dentro da seção "Firewall Advanced" temos a opção "Network Security Policy", a área "avançada" da configuração, através da qual você pode incluir regras manualmente, além de revisar as regras geradas durante o processo de aprendizado do firewall.

A seção está dividida em duas abas. A aba "Application Rules" mostra as regras que se aplicam a aplicativos (ao autorizar um aplicativo, você o autoriza a receber conexões em quaisquer portas), enquanto a "Global Rules" permite definir regras genéricas, onde o firewall autoriza conexões em determinadas portas, ou a partir de determinadas faixas de endereços, não importando qual aplicativo está sendo contactado:

Dentro da aba "Global Rules" você pode definir regras baseadas em endereços, faixas de endereços ou portas.

Para criar uma regra permitindo acessos de PCs provenientes da rede local, por exemplo, você começaria criando uma zona, contendo a faixa de endereços desejada através do "My Network Zones". Ao criar a regra no "Global Rules", você usaria as opções "Action: Allow", "Protocol: TCP or UDP", "Direction: In/Out" e marcaria a opção "Zone" dentro da aba "Source Address", escolhendo a zona com a faixa de endereços da rede local:

Para abrir a porta usada por um determinado aplicativo, você usaria as opções "Action: Allow", "Protocol: TCP" (ou UDP, de acordo com o protocolo usado), "Direction: In" e marcaria a opção "A Single Port" dentro da aba "Source Port", indicando a porta desejada (no exemplo estou abrindo a porta 5900 TCP, usada pela versão Windows do VNC Server). Em ambos os casos, o campo "Description" é apenas um nome para a regra, que não tem relação com a operação do firewall.

Continuando, dentro da seção "Attack Detection Settings" é possível ajustar mais algumas opções diversas, relacionadas com o protocolo ICMP, juntamente com proteções contra ataques diversos:

Na aba "Intrusion Detection", é possível configurar o bloqueio automático contra portscans e ataques DoS oferecido pelo firewall.

Em ambos os casos, o ataque é caracterizado pelo envio de um grande volume de pacotes TCP ou UDP. Por default, caso o firewall receba um fluxo constante de mais de 20 pacotes por segundo, durante mais de 20 segundos (indício de que alguém está executando um portscan contra sua máquina), o endereço IP será bloqueado durante 5 minutos.

Um ataque DoS é caracterizado pelo envio de um grande volume de pacotes TCP, UDP ou ICMP, com o objetivo de obrigar sua máquina a responder cada um com um pacote ACK, ocupando toda a sua banda e esgotando o espaço da tabela de conexões do sistema. Um ataque DoS pode ser lançado por qualquer um que possua um link relativamente rápido, já que é fácil saturar um link doméstico com tráfego.

Ao detectar um ataque DoS, o Comodo entra em um "modo de emergência", onde todo o tráfego de entrada é interrompido e o firewall passa a aceitar apenas respostas a conexões iniciadas por você, descartando os pacotes relativos ao DoS. Por default, o bloqueio é mantido por 120 segundos, mas você pode ajustar o valor caso desejado.

Outra opção útil para aumentar a resistência do sistema a ataques DoS é a opção "Do Protocol Analysis" que, apesar de consumir uma boa dose de recursos do sistema, permite que o firewall bloqueie automaticamente pacotes inválidos, que são a base da maior parte dos ataques de negação de serviço.

A menos que você tenha contato com os responsáveis pelos roteadores do provedor de acesso, ou da operadora responsável pelos links e consiga fazer com que eles bloqueiem os pacotes antes de chegarem à sua máquina, é impossível bloquear completamente um ataque DoS, mas a combinação dessas opções tornará o seu host bem menos susceptível a eles.

Concluindo, você pode ver a lista das regras adicionadas na programação do Defense+ (através das respostas às perguntas) através da opção "Defense+ > Advanced > Computer Security Policy". É através dela que você pode alterar regras definidas incorretamente, que prejudiquem a operação dos aplicativos. Naturalmente, essa configuração só se aplica se o Defense+ estiver ativo:

640) {this.width=640}" border="0">

640) {this.width=640}" border="0"> 640) {this.width=640}" border="0" width="640">

640) {this.width=640}" border="0" width="640"> 640) {this.width=640}" border="0" width="640">

640) {this.width=640}" border="0" width="640"> 640) {this.width=640}" border="0">

640) {this.width=640}" border="0"> 640) {this.width=640}" border="0">

640) {this.width=640}" border="0"> 640) {this.width=640}" border="0">

640) {this.width=640}" border="0">